I. Giới thiệu chung về Rà quét mạng

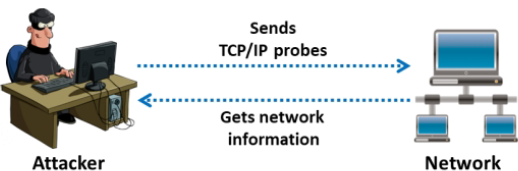

Rà quét mạng (Scanning Networks) là quá trình khám phá, dò tìm thông tin về một hệ thống bao gồm thông tin về hệ điều hành (OS), dịch vụ của các máy chủ hoặc cấu hình của các thiết bị mạng mà đã mất hiệu lực.

Rà quét mạng là quá trình thu thập thông tin chi tiết về mục tiêu bằng cách sử dụng các kỹ thuật trinh sát tích cực và phức tạp. Trong đó bao gồm rất nhiều phương thức, được sử dụng để xác định máy chủ, cổng và dịch vụ trong hệ thống mạng. Rà quét mạng cũng được sử dụng để phát hiện các máy tính đang hoạt động trong hệ thống mạng và xác định hệ điều hành đang chạy trên máy chủ mục tiêu. Đây là một trong những giai đoạn quan trọng nhất của việc thu thập thông tin tình báo của hacker, cung cấp các cơ sở để tạo hồ sơ về mục tiêu. Trong quá trình rà quét, kẻ tấn công cố gắng thu thập thông tin, bao gồm các địa chỉ IP cụ thể có thể truy cập được thông qua internet, lỗ hổng hệ điều hành, kiến trúc hệ thống của mục tiêu và các cổng dịch vụ cùng với các dịch vụ tương ứng chạy trên mỗi máy tính.

Mục đích của việc rà quét là để khám phá các kênh liên lạc có thể khai thác, thăm dò càng nhiều đối tượng càng tốt và theo dõi những kênh đáp ứng hoặc hữu ích cho nhu cầu cụ thể của kẻ tấn công. Trong giai đoạn rà quét của một cuộc tấn công, kẻ tấn công cố gắng tìm nhiều cách khác nhau để xâm nhập vào hệ thống mục tiêu. Kẻ tấn công cũng cố gắng khám phá thêm thông tin về hệ thống mục tiêu để xác định lỗi cấu hình của các thiết bị mạng. Sau đó, kẻ tấn công sử dụng thông tin thu được để phát triển chiến lược tấn công.

Các phương thức rà quét chính:

- Quét Cổng dịch vụ (Port Scanning)

- Quét mạng (Network Scanning)

- Rà quét lỗ hổng bảo mật (Vulnerability Scanning)

Các mục tiêu chính của việc rà quét mạng:

- Khám phá các máy chủ đang hoạt động trong mạng, địa chỉ IP và các cổng dịch vụ đang được sử dụng của máy chủ .Sử dụng các cổng mở, kẻ tấn công sẽ xác định phương thức tốt nhất để xâm nhập vào hệ thống.

- Khám phá hệ điều hành và kiến trúc hệ thống của mục tiêu (Đây còn được gọi là lấy dấu vân tay). Kẻ tấn công có thể xây dựng chiến lược tấn công dựa trên các lỗ hổng của hệ điều hành.

- Khám phá các dịch vụ đang chạy/lắng nghe trên hệ thống mục tiêu nhằm tìm kiếm dấu hiệu về các lỗ hổng (dựa trên dịch vụ) có thể bị khai thác để truy cập vào hệ thống mục tiêu.

- Xác định các ứng dụng hoặc phiên bản cụ thể của một dịch vụ cụ thể.

- Xác định các lỗ hổng trong các hệ thống mạng nhằm tìm cách xâm nhập vào hệ thống hoặc mạng mục tiêu thông qua các cách khai thác khác nhau

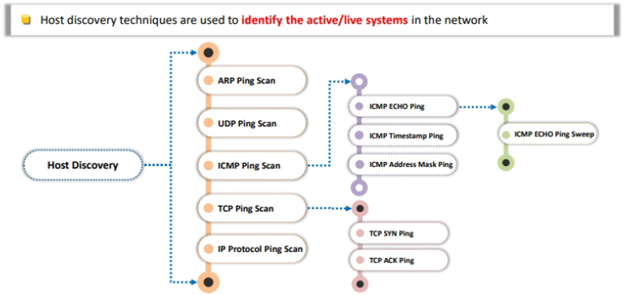

II. Khám phá máy chủ (Host Discovery)

Rà quét khám phá máy chủ là quá trình thu thập toàn bộ thông tin về hệ thống rằng những máy chủ, địa chỉ nào đang hoạt động (alive) và nó phản hồi ra sao. Đây là bước đầu tiên trong quá trình rà quét hệ thống mạng, giúp phân loại và rút gọn mục tiêu, từ đó những kẻ tấn công có thể tiến hành tấn công chính xác hơn.

1. Kỹ thuật khám phá máy chủ

Các kỹ thuật khám phá máy chủ:

- ARP Ping Scan

- UDP Ping Scan

- ICMP Ping Scan

- ICMP Echo Ping

- ICMP Timestamp Ping

- ICMP Address Mask Ping

- TCP SYN Ping

- TCP ACK Ping

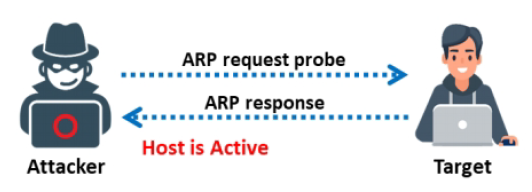

Ví dụ: Trong ARP Scan, kẻ tấn công sẽ gửi các gói tin ARP request đến mục tiêu và dựa trên thông tin phản hồi, chúng sẽ phát hiện ra là mục tiêu đang hoạt động.

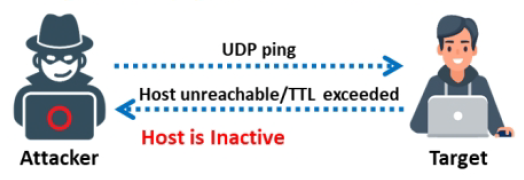

Trong UDP Scan, khi các gói tin báo Host unreachable/TTL exceeded thì hacker sẽ biết được là mục tiêu không hoạt động.

-

2. Công cụ khám phá máy chủ

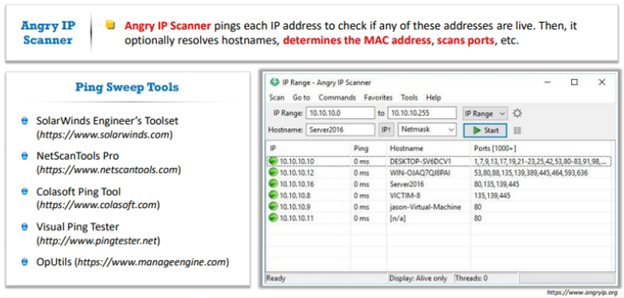

Các công cụ hỗ trợ rà quét diện rộng (Ping Sweep) giúp dễ dàng quét các mạng diện rộng dễ dàng hơn.

- NMAP

- Angry IP Scanner

- SolarWinds Engineer’s Toolset

- NetScanTools Pro

3. Các kỹ thuật khác

Bên cạnh các kỹ thuật khám phá máy chủ cơ bản, có thể sử dụng những kỹ thuật sau:

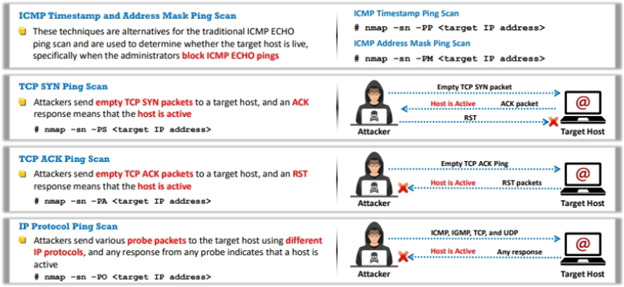

- ICMP Timestamp và Address Mask Ping: 2 kỹ năng thường được sử dụng thay thế phương thức rà quét Ping ICMP ECHO truyền thống, đặc biệt là trong những trường hợp mà quản trị viên hệ thống block các gói ICMP ECHO.

- TCP SYN Ping: Hacker sẽ gửi gói tin TCP SYN trống tới mục tiêu, nếu có gói tin phản hồi ACK tức là host đó đang hoạt động

- TCP ACK Ping: Tương tự phương thức SYN, hacker gửi gói tin TCP ACK trống tới mục tiêu, nếu có gói tin phản hồi RST tức host đang hoạt động.

- IP Protocol Ping: Hacker tiến hành tổng hợp nhiều loại gói tin TCP tới mục tiêu nhằm tìm xem có bất kỳ phản hồi nào không.